Sensibilisation à la Cyber Sécurité

Déjà +10 000 professionnels formés

⭐ 92% de taux de satisfaction*

0

Années d'expertise

0

Experts métiers

0+

Talents transformés

0%

Satisfaction

Prêt à transformer vos enjeux RH en succès business ?

Planifiez un échange de 30 min avec un expert conseil pour obtenir un pré-diagnostic de votre situation.

- ✅ Audit flash confidentiel

- ✅ Éligibilité OPCO / FNE

- ✅ Réponse sous 24h

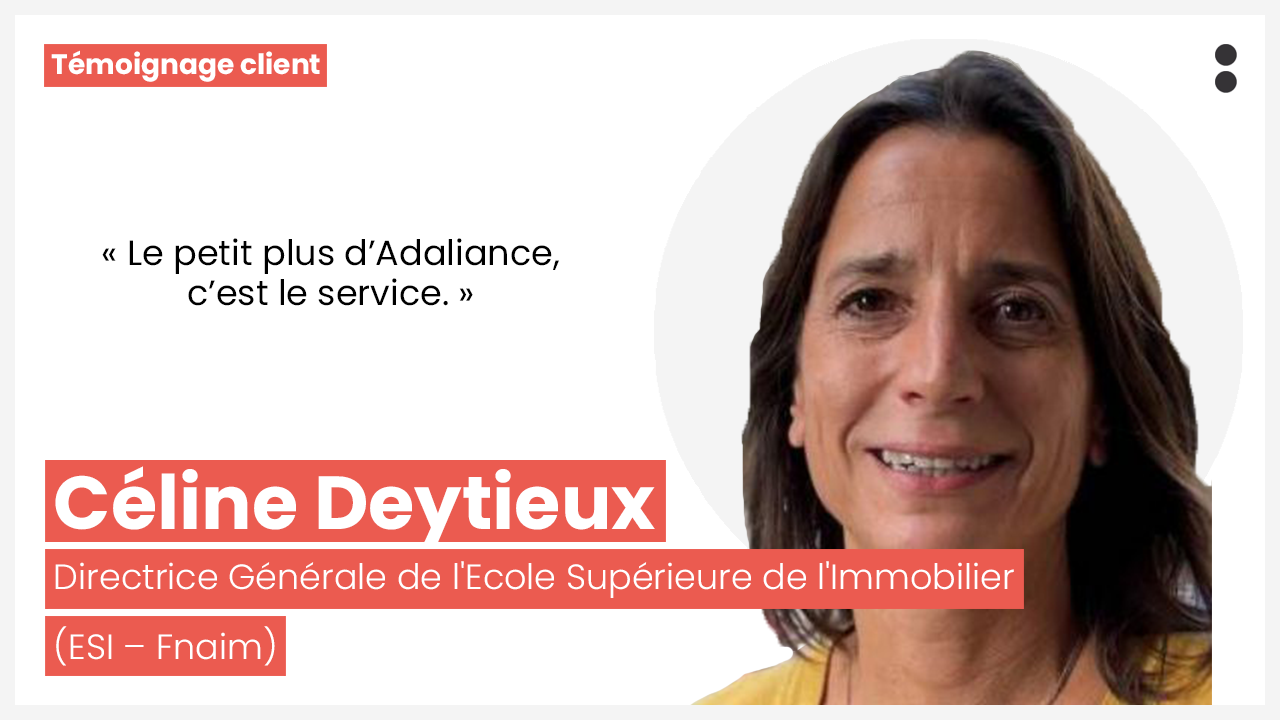

Vidéos témoignages des décideurs

Ce que disent les apprenants

+300 entreprises nous font confiance pour leurs enjeux stratégiques

Construisons votre dispositif sur-mesure

Planifier un échange de 30 minutes avec un expert-conseilQuestions fréquentes

La formation est-elle prise en charge par les OPCO ?

Oui, notre cabinet est qualifié Qualiopi. À ce titre, l'ensemble de nos parcours de formation peut faire l'objet d'une demande de financement auprès de votre OPCO ou du FNE-Formation.

Pouvons-nous adapter le programme à notre secteur ?

Absolument. Une phase d'audit initial sert précisément à contextualiser les cas pratiques et les jeux de rôle aux spécificités de votre activité en amont de l'animation.

Est-ce que cette formation est éligible au CPF ?

Pour l'instant, cette formation n'est pas encore éligible au CPF dans notre organisme.